Ai đã tấn công có chủ đích vào UBND TP.Đà Nẵng?

Khoa học - công nghệ - Ngày đăng : 20:53, 04/08/2018

>>Tin tặc tấn công có chủ đích vào UBND TP.Đà Nẵng

Như Một Thế Giới đã đưa tin, vụ tấn công vào UBND TP.Đà Nẵng gần đây đãđượcTrung tâmVNCERT ghi nhận vào khoảng thời gian cuối tháng 7.2018 sau khi trung tâm này phát hiện có một số đợt tấn công có chủ đích củatin tặcnhắm vào cáccơ quan trên địa bàn TP.Đà Nẵng.

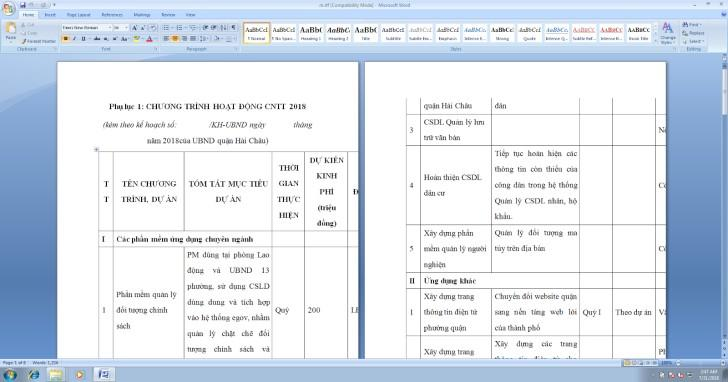

Qua đó tin tặc chèn mã khai thác lỗ hổng CVE-2017-11882 vào một tài liệu của UBND quận Hải Châu với nội dung: “Phụ lục 1: Chương trình hoạt động CNTT 2018” để phát tán đến các đơn vị hành chính thuộc TP.Đà Nẵng nhằm đánh cắp thông tin". Trung tâm VNCERT nhấn mạnhmã độc được nêu trong trường hợp này là đặc biệt nguy hiểm, có thể đánh cắp thông tin và phá hủy hệ thống.

Mục đích chính của tin tặc là đánh cắp các thông tin nhạy cảm của TP.Đà Nẵng. Với việc sử dụng các kỹ thuật cao để tấn công thì các hệ thống bảo vệ của TP.Đà Nẵng sẽ khó phát hiện kịp thời, và đồng thời giúp tin tặc duy trì quyền kiểm soát hệ thống được lâu dài.

Trước nguy cơ này,VNCERT đã nêu ra một số biện pháp và đề nghị Sở TT-TT Đà Nẵng thực hiện gấp nhằm kịp thời phát hiện và ngăn chặn cuộc tấn công có chủ đích vừa được phát hiện gần đây.

Cho đến thời điểm hiện tại, tác giả của vụ tấn công vẫn chưa được phát hiện. Tuy nhiên phương thức và cách tấn công đã được các chuyên gia bảo mật phát hiện và ngăn chặn.

Theo thông tin từ Diễn đàn Cộng đồng an ninh mạng Việt Namcho biết, các chuyên gia công nghệ đã tìm thấy 1 file word giả mạo tài liệu củaUBND quận Hải Châu - TP.Đà Nẵng. Tài liệu này chứa các bản tóm tắt liên quan đến dự án của quận Hải Châu.

Vụ tấn công có chủ đíchtấn công vào hệ thống máy tính củaUBND TP.Đà Nẵngvừa qua đang được giới công nghệ Việt Nam đặt nghi vấn thủ phạm là nhómhacker 1937cnđến từ Trung Quốc (nhóm hackertấn công có chủ đích và quy mô lớn vào hệ thống máy tính ởsân bay Tân Sơn Nhất vào hồi năm 2016). Tuy nhiên ở đây mới chỉ là nhận định chủ quan nên chưa thể khẳng định rõ ràng nguồn gốc trong cuộc tấn công này xuất phát từ đâu. Trong khi đó bản thân nhóm 1937cn cũng chưa lên tiếng nhận trách nhiệm về cuộc tấn công này.

Cộng đồng An ninh mạng Việt Nam cho biếtmã độc được phát hiện sau khi các chuyên giabảo mật tiến hành nghiên cứu điều tra về dạng tấn công APT SideWinder. Tìm kiếm các khai thác thực tế liên quan đến việc phát tántài liệu có lỗ hổng RTFCVE 2017-11882.

File văn bản có chứa mã độc được nhóm hacker sử dụng trong cuộc tấn công này vào UBND TP.Đà Nẵng

Hacker tấn công vào UBND TP.Đà Nẵng thông qua lỗ hổng CVE 2017-1182 nằm trong EQNEDT32.EXE, một thành phần của MS Office chịu trách nhiệm chèn và chỉnh sửa các công thức toán học (đối tượng OLE) trong tài liệu. Tuy nhiên do hoạt động của bộ nhớ không đúng, các thành phần này không xử lý đúng đối tượng trong bộ nhớ dẫn đến lỗi, do đó cho phép kẻ tấn công thực thi mã độc ngay trên máy nạn nhân mà nạn nhân không hề hay biết, khi nạn nhân mở tài liệu độc hại.

Hình thức tấn công sử dụng các file văn bản là một trong những hình thức tấn công APT phổ biển. Hacker có thể sử dụng các kỹ thuật khác nhau để lừa nạn nhân tiếp cận với file word chứa mã độc và tiến hành mở nó ra. Khi đó nạn nhân sẽ vô tình đưa mã độc vào máy mình mà không biết, từ đó hacker có thể tiến hành các cuộc tấn công sâu hơn vào hệ thống. Trong trường hợp này, hacker đã tấn công sử dụng lỗ hổng CVE 2017-11882, lỗ hổng RTF trong các phần mềm Office.

Bằng các phương thức trên, hacker sẽ dễ đánh cắp hoặc thay đổi các dữ liệu và nguy cơ hơn là toàn bộ hệ thống máy sẽ bị phá hủy.

Tiểu Vũ