Tấn công bằng mã độc tống tiền hàng triệu đô la

Khoa học - công nghệ - Ngày đăng : 08:22, 04/06/2021

Nhà sản xuất thịt JBS thông báo bị tấn công vào cuối tháng 5. Vụ việc buộc tập đoàn phải tạm dừng hoạt động hàng loạt nhà máy ở Mỹ, Canada, Úc; cho hàng nghìn công nhân nghỉ làm và gửi trả gia súc. Gián đoạn nguồn cung dự kiến sẽ đẩy giá thịt bò ở một số quốc gia tăng cao.

Khi hứng chịu tấn công mạng đầu tháng 5, Colonial Pipeline phải đóng toàn bộ mạng lưới vốn mang đến gần một nửa nguồn cung nhiên liệu cho bờ đông Mỹ trong 6 ngày, gây nên tình trạng thiếu xăng và mua sắm hoảng loạn.

Theo công ty an ninh mạng Emsisoft, trong năm ngoái chỉ tính riêng Mỹ đã có hơn 100 cơ quan công quyền các cấp, 500 trung tâm y tế, 1.680 cơ sở giáo dục cùng hàng nghìn doanh nghiệp trở thành mục tiêu mà các nhóm tin tặc chuyên tống tiền nhắm đến. Thiệt hại vào khoảng hàng tỉ USD, rất khó thống kê con số chính xác vì không ít nạn nhân sợ tổn hại danh tiếng nên không trình báo.

Do tác động gây ra quá lớn, vụ tấn công mạng JBS và Colonial Pipeline thu hút sự quan tâm đặc biệt của Nhà Trắng lẫn chính phủ quốc gia khác. Hoạt động giám sát những “thiên đường” nơi chứa chấp tin tặc được tăng cường.

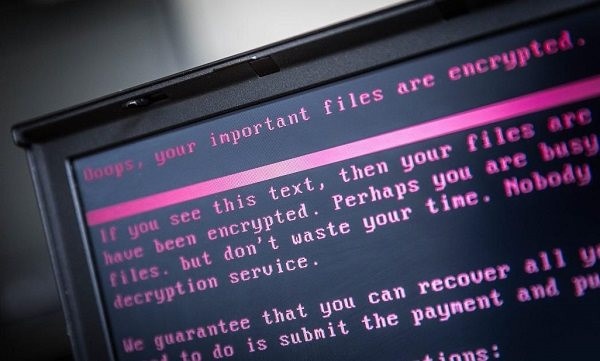

Cách thức tấn công mạng bằng mã độc tống tiền (ransomware)

Tin tặc dùng phần mềm độc hại mã hóa hoặc chặn truy cập dữ liệu của nạn nhân. Chúng để lại hướng dẫn trên máy tính bị tấn công để đàm phán trả tiền chuộc, sau khi nhận tiền sẽ cung cấp khóa giải mã.

Các nhóm tống tiền nay còn tiến hành đánh cắp dữ liệu: trước khi mã hóa/chặn truy cập sẽ sao lưu dữ liệu nhạy cảm và đe dọa công khai tất cả trừ phi nhận được tiền chuộc. Như vậy ngay cả cá nhân/tổ chức thường đối phó ransomware bằng cách sao lưu dữ liệu cũng gặp vấn đề lớn, không trả tiền sẽ phải chịu thiệt hại khủng khiếp (có khi lớn hơn cả tiền chuộc) do dữ liệu bị phát tán.

Các nhóm tin tặc tống tiền hoạt động thế nào?

Hãng tin AP cho biết dù chỉ mới nổi lên từ 3 năm trước, nhưng các nhóm tống tiền không ngừng phát triển về kỹ năng lẫn mức độ tinh vi khi “gây án”. Chúng lợi dụng nhiều diễn đàn trên dark web (trang ẩn, không hiển thị lúc tìm kiếm trên Google và cũng chẳng thể truy cập nếu không có phần mềm đặc biệt) để tập trung lực lượng, tuyển mộ người tham gia trong khi vẫn giữ kín được danh tính. Loạt công cụ tinh vi, hệ thống tiền ảo cùng hoạt động rửa tiền giúp tin tặc che giấu hoạt động, trở nên khó theo dõi hơn.

Một số nhóm còn tự nhận bản thân là chuyên gia dịch vụ phần mềm, tự hào về những gì mình đang làm và sẵn sàng “hỗ trợ” nạn nhân giải mã dữ liệu (sau khi nhận tiền). Chúng thường giữ đúng cam kết.

Tấn công mạng tống tiền diễn ra như một hoạt động làm ăn chuyên nghiệp, có bên cung cấp phầm mềm độc hại, bên xác định và thực hiện lây lan mã độc cùng hàng loạt khâu trung gian khác. Tin tặc cũng sở hữu máy chủ điều khiển mã độc từ xa, lén lút trích xuất dữ liệu.

Khó ngăn chặn

Colonial Pipeline chấp nhận trả 4,4 triệu USD cho tin tặc. Cục Điều tra liên bang Mỹ (FBI) vốn không khuyến khích trả tiền chuộc, nhưng một lực lượng đặc nhiệm công - tư gồm vài công ty công nghệ và cơ quan chức năng Mỹ, Anh, Canada lại cho rằng điều này là không thể, vì phần lớn các nhóm tống tiền vẫn tiếp tục tìm thấy mục tiêu chưa có chuẩn bị gì để đối phó ransomware.

Trả tiền chuộc là cách duy nhất giúp một doanh nghiệp tránh cảnh phá sản. Tệ hơn nữa, tội phạm mạng thường tìm hiểu nạn nhân rất kỹ càng, đặc biệt là giới hạn trong bảo hiểm an ninh mạng. Công ty an ninh mạng Palo Alto Networks (thành viên lực lượng đặc nhiệm công - tư) cho biết việc tìm hiểu kỹ nạn nhân trước khi hành động giúp tin tặc đẩy mức tiền chuộc trung bình năm 2020 lên hơn 310.000 USD, tăng 171% so với năm 2019.