Hacker Trung Quốc đứng sau hầu hết vụ khai thác lỗ hổng bảo mật chưa được biết đến 2021

Thế giới số - Ngày đăng : 22:29, 23/04/2022

Lỗ hổng zero-day là điểm yếu bảo mật trong các sản phẩm phần mềm chưa được biết đến hoặc chưa được khắc phục tại thời điểm phát hiện.

Các tiết lộ về zero-day được hacker đặc biệt quan tâm vì chúng có cách khai thác rộng hơn cho đến khi các nhà cung cấp giải quyết các lỗ hổng và khách hàng bắt đầu cài các bản cập nhật.

Thông thường, khoảng thời gian này kéo dài ít nhất vài ngày và vì không phải tất cả quản trị viên đều cài các bản cập nhật bảo mật ngay lập tức, nên số lượng mục tiêu dễ bị tấn công vẫn còn cao trong một thời gian.

Toàn cảnh zero-day năm 2021

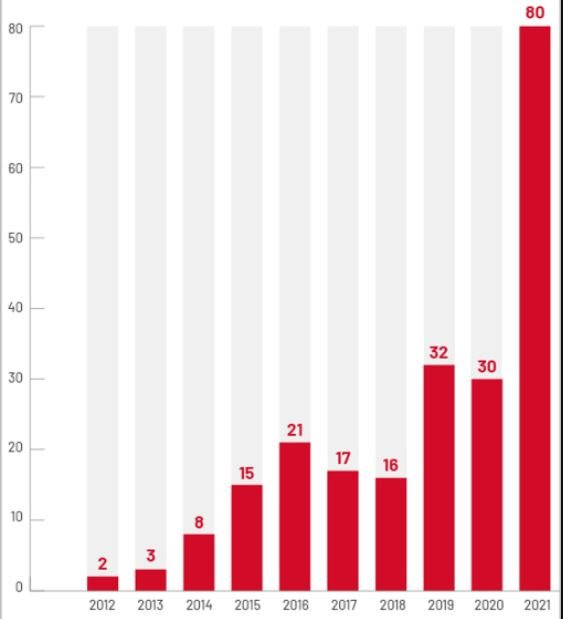

Theo một phân tích từ công ty an ninh mạng Mandiant, năm ngoái có 80 trường hợp khai thác lỗ hổng zero-day tự nhiên, nhiều hơn 18 trường hợp so với năm 2020 và 2019 cộng lại.

Hầu hết chúng được cho là do hoạt động gián điệp mạng từ các tổ chức được nhà nước hậu thuẫn.

Tuy nhiên, Mandiant phát hiện ra rằng 1 trong số 3 kẻ xấu khai thác lỗ hổng zero-day có động cơ tài chính, một thống kê tiếp tục xu hướng ngày càng tăng so với những năm trước.

Xét về các tác nhân đe dọa, Trung Quốc đứng đầu danh sách với 8 zero-day được khai thác trong các cuộc tấn công mạng năm 2021, tiếp theo là Nga sử dụng 2 zero-day và Triều Tiên với 1 zero-day.

Trường hợp đáng chú ý nhất là của Hafnium, nhóm hacker được cho có liên quan đến nhà nước Trung Quốc đã khai thác 4 lỗ hổng zero-day trên máy chủ Microsoft Exchange để truy cập email liên lạc của các tổ chức phương Tây.

Mandiant cũng ghi nhận sự gia tăng trong các hoạt động ransomware khai thác lỗ hổng zero-day để xâm phạm mạng và triển khai mã hóa file của họ.

Ransomware là loại phần mềm độc hại, sau khi lây nhiễm vào máy tính, sẽ mã hóa hoặc chặn truy cập dữ liệu trên đĩa và sau đó thông báo cho nạn nhân về khả năng khôi phục chúng. Tất nhiên, việc này không miễn phí và nạn nhân cần phải chuyển tiền vào tài khoản được hacker chỉ định.

Một ví dụ nổi bật của hoạt động này là của ransomware HelloKitty, những người đã khai thác lỗi zero-day trong các thiết bị VPN SonicWall SMA 100.

HelloKitty thường tấn công nạn nhân từ các thông tin đăng nhập bị rò rỉ hoặc khai thác các lỗ hổng bảo mật. Ransomware này bắt đầu hoạt động từ tháng 11.2020 và bị FBI để mắt tới từ tháng 1.2021. HelloKitty nổi tiếng với vụ xâm phạm và mã hóa hệ thống của studio game CD Projekt Red hồi tháng 2.2021.

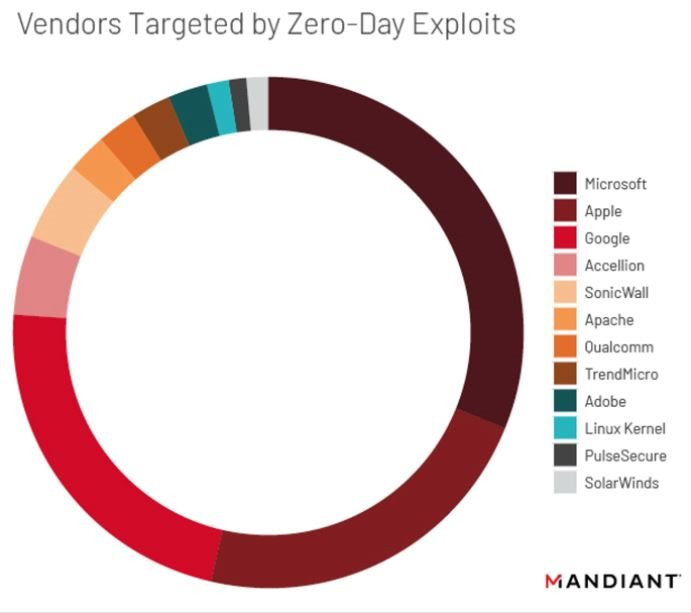

Những nhà cung cấp được nhắm mục tiêu nhiều nhất trong các cuộc tấn công zero-day năm 2021 là Microsoft, Apple và Google, chiếm hơn 75% tổng số vụ hack.

Như trang BleepingComputer đã báo cáo gần đây, số lượng lỗ hổng zero-day trên hệ điều hành di động Android và iOS bị nhắm mục tiêu đang có xu hướng tăng dần, từ dưới 5 vào năm 2019 và 2020 lên 17 vào 2021.

Điều gì sẽ xảy ra vào năm 2022?

Năm ngoái đã chứng kiến sự phá vỡ kỷ lục về khai thác lỗ hổng zero-day và bằng chứng hiện tại chỉ ra rằng nó sẽ còn tồi tệ hơn trong năm nay.

“Chúng tôi cho rằng các chiến dịch quan trọng dựa trên khai thác zero-day ngày càng có thể tiếp cận được với nhiều đối tượng do nhà nước tài trợ và có động cơ tài chính hơn, bao gồm cả kết quả của sự gia tăng các nhà cung cấp bán sản phẩm khai thác và các hoạt động ransomware tinh vi có khả năng phát triển khai thác tùy chỉnh”, Mandiant cho hay.

Nhóm Project Zero của Google hôm 19.4 đã xuất bản một báo cáo về chủ đề tương tự, nhấn mạnh rằng sự gia tăng khai thác zero-day một phần là kết quả của khả năng hiển thị và phát hiện nhiều hơn chứ không nhất thiết do gia tăng hoạt động hoặc độ phức tạp của các cuộc tấn công.

Theo Project Zero, chỉ có 2 trong số 58 zero-day mới bị hacker khai thác vào năm 2021 thể hiện sự xuất sắc về kỹ thuật và tính độc đáo, có thể chỉ ra sự trưởng thành về bảo mật phần mềm.